關于微軟遠程桌面服務遠程代碼執行漏洞的預警通報

各有關單位、網絡與信息安全軟件開發團隊:

微軟官方發布安全公告,披露其Windows操作系統中的遠程桌面服務存在一個高危的遠程代碼執行漏洞(CVE編號:待定,以微軟官方最終確認為準)。攻擊者利用此漏洞,無需用戶交互,即可通過網絡向目標系統發送特制請求,從而在目標系統上執行任意代碼,獲取系統控制權。鑒于遠程桌面服務在企業內網管理、服務器運維中應用廣泛,此漏洞潛在危害極大,可能引發大規模的網絡入侵、數據泄露和系統癱瘓等安全事件。

一、 漏洞概況

- 漏洞類型:遠程代碼執行(RCE)。

- 影響組件:Windows遠程桌面服務(原終端服務)。

- 影響版本:初步評估影響多個受支持的Windows客戶端及服務器版本,具體范圍請參照微軟官方最終安全更新指南。

- 攻擊向量:網絡遠程攻擊,可能無需用戶身份驗證。

- CVSS評分:預計為高危或嚴重級別(例如9.0以上)。

二、 風險分析

- 直接危害:成功利用該漏洞的攻擊者可完全控制受影響系統,安裝程序、查看、更改或刪除數據,創建具有完全用戶權限的新賬戶。

- 傳播風險:由于漏洞存在于基礎網絡服務中,且可能具備蠕蟲化傳播潛力,在未打補丁的內網環境中極易造成橫向移動和快速蔓延。

- 重點目標:使用遠程桌面服務進行管理維護的服務器(如數據庫服務器、應用服務器)、辦公終端,以及暴露在互聯網上的遠程桌面端口(默認3389)的系統面臨極高風險。

三、 處置建議(面向網絡與信息安全軟件開發及運維團隊)

- 緊急補丁更新:

- 密切關注微軟官方安全公告,一旦官方發布安全更新,立即在測試環境中進行評估驗證,并盡快組織對所有受影響系統進行補丁安裝。補丁安裝前應做好充分備份。

- 對于無法立即更新的遺留系統,應評估并實施微軟可能提供的臨時緩解措施。

- 網絡邊界加固:

- 立即檢查并嚴格限制遠程桌面服務(TCP/UDP 3389端口)在互聯網上的暴露。若非必要,應在防火墻上禁止從互聯網直接訪問該端口。

- 強制使用網絡級認證(NLA),這能在漏洞利用前增加一層身份驗證屏障。

- 考慮將遠程訪問部署在VPN之后,并對訪問來源IP進行嚴格限制。

- 安全監測與響應:

- 啟用并審核遠程桌面服務的日志記錄,密切監控相關系統是否存在異常登錄、異常進程創建等可疑活動。

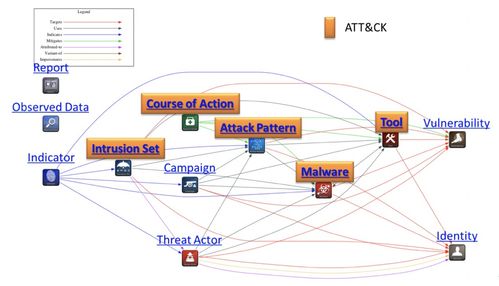

- 檢查入侵檢測/防護系統(IDS/IPS)及終端檢測與響應(EDR)規則庫,確保其已包含針對此漏洞的檢測特征。

- 網絡安全軟件開發團隊應主動掃描自有產品及負責的客戶環境,排查是否存在未授權或暴露的遠程桌面服務。

- 安全開發與加固參考:

- 對本團隊開發或維護的、涉及遠程訪問或類似功能的應用軟件進行代碼審計和安全加固,借鑒此次漏洞的成因,避免引入同類邏輯缺陷。

- 在軟件開發中,遵循最小權限原則,避免服務以過高系統權限運行。

- 強化軟件自身的認證與通信加密機制,降低憑證竊取和中間人攻擊風險。

四、 通報要求

請各相關單位及安全團隊高度重視此漏洞威脅,立即將本通報內容傳達至相關技術人員,并依據上述建議開展排查與加固工作。保持對官方信息渠道的跟蹤,根據事態發展調整應對策略。

網絡安全威脅時刻變化,唯有保持警惕、快速響應、協同處置,方能筑牢網絡安全防線。

如若轉載,請注明出處:http://m.yihaotc.com.cn/product/57.html

更新時間:2026-04-08 13:51:04